Du hast den RAM auf 16GB geschraubt und eventuell auf eine SSD erweitert. Falls Du nun versuchst das BIOS zu erreichen um Windows zu installieren, hast Du hoffentlich schon den kleinen runden Knopf gleich neben dem Stromstecker entdeckt. Wenn Du diesen kurz drückst, bevor das Notebook angeschaltet wurde bekommst Du nach wenigen Sekunden ein Menü angezeigt, das Dich definitiv weiterbringt.

Damit kommen wir zum ersten Fehler.

Wenn die Windows Installation beginnt, erscheint die Auswahl der Sprache. Genau da bewegt sich die Tastatur nicht mehr. Sie reagiert einfach nicht mehr. Keine Taste bringt man zum leuchten, die Tastatur ist eingefroren.

Die Lösung ist hier im BIOS zu finden.

Mit der Lenovo Bios-Taste, auch “Novo”-Taste genannt, kommst Du ins Boot-Menü, dann einfach “BIOS Setup” wählen. Mit den Pfeiltasten bewegst Du den Cursor auf den Karteireiter “EXIT”. Dort wählst Du bei “OS Optimized Defaults” -> “Other OS” aus (steht bestimmt noch auf Windows 7 oder 8) Dann gehst Du oben auf “Load Default Settings” und bestätigst dies mit “YES”. Als Nächstes gehst Du auf “Exit and Change Settings”. Nun startet der Rechner neu und Du kannst Windows 10 installieren!

Damit geht es zum nächsten Fehler.

Nach dem Kopieren der Installationsdaten, was vielleicht schon viel länger gedauert hat, als sonst üblich, wird der Out Of The Box Experience Prozess eingeleitet, bei dem das System erstmalig selbstständig startet und diverse Benutzerangaben abfragt, wie Sprache, Tastaturlayout, Netzwerk und später die Einrichtung des Benutzerkontos und die Angaben zum Datenschutz.

Wenn jetzt die Sprache und das Tastaturlayout ausgewählt wurde (es spielt auch keine Rolle, ob English oder Deutsch) meldet das System plötzlich einen OOBEKEYBOARD Fehler.

Im Internet steht viel Quatsch darüber, zum Beispiel, dass die USB3.0 Treiber in diesem Modus fehlen. Diese müsste man erst in ein Image bringen und dann seine eigene Windows CD erstellen. Auch mit einer externen Tastatur klappt dies nicht, die benötigt gerade einmal USB1.0. Natürlich kann man auch den anderen Tipps folgen und “überspringen” klicken. Damit kommt nun die Abfrage des Internetanschlusses und der soll garantieren, dass dann der OOBE-Fehler verschwinden soll, weil die Treiber ja nun aus dem Netz geladen werden können.

Das klappt zunächst hervorragend. Allerdings nur bis man eben alle Benutzerangaben zu Konto und Datenschutz eingegeben hat. Wenn man nicht noch vorher andere OOBE-Fehler bekommen hat, dann wird erneut die Sprache, Region und das Layout abgefragt. Dies endet wiederum in einem OOBEKEYBOARD Fehler.

Spätestens jetzt sollte Deine Geduld am Ende sein. Nimm den 16GB Speicherriegel aus dem Notebook und lege einen 8GB RAM Riegel ein. Im Übrigen funktionieren nur 8GB 1600MHz Unbuffered 1,35V Non-ECC. Siehe da, jetzt rennt das Gerät und plötzlich hörst Du auch Cortana gleich zu Beginn.

Natürlich lässt Du nun auch die OOBE-Fehler aus. Diese sind nämlich komplett verschwunden. Problem gelöst.

Jetzt solltest Du sofort ein BIOS-Upgrade durchführen. Denn so ist garantiert, das Dein Notebook auf dem neuesten Stand ist, um mit der SSD 100 Prozent umgehen zu können.

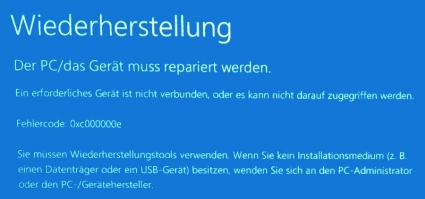

Sonst kann es nämlich passieren, dass Du nach ein paar Windows Updates plötzlich einen Bluescreen bekommst.

“UNEXPECTED_STORE_EXCEPTION” oder “CRITICAL_PROCESS_DIED” sind zwei davon. Meist wird dies begleitet von “UNMOUNTABLE_BOOT_VOLUME” und als Folge wird die SSD weder vom System noch vom BIOS erkannt.

Ersteres muss durch BIOS-Upgrade gelöst werden. Sollte es keines mehr geben, empfehle ich den Versuch mit der SSD einzustampfen und wieder eine Festplatte einzubauen. Letzteren Fehler löst man entweder durch einen Hardreset. Dazu muss man den Ladestecker entfernen, den Akku des Gerätes entnehmen oder den Anschluss vom Board abziehen. Anschließend hält man den Einschalter 15 Sekunden lang gedrückt. Kommt man nicht an den Akku oder traut sich schlicht nicht, lasst das Gerät ca. 20 min im BIOS laufen oder wartet bis der Akku leer ist.

Oder man nimmt die SSD aus dem System, startet das Notebook ohne und schaltet wieder aus. Nun könnt ihr die SSD wieder anschließen und es sollte wieder funktionieren.

Habt ihr eine Crucial-SSD, so kann es natürlich noch sein, dass diese in den SSD Panic Mode gefallen ist. Das kann passieren, wenn die Firmware der SSD durch den plötzlichen Spannungsabfall, der durch den Bluescreen ausgelöst wird, keine internen Operationen mehr beenden konnte. Dann hilft vielleicht ein Power Cycling!

Alles in Allem wurden die meisten Fehler durch einen Speicherriegel ausgelöst, der für das System einfach zu groß war. Obwohl der Hersteller zwar nur 8GB ausgibt, werden 16Gb korrekt erkannt, nur halt nicht verarbeitet.